随着《中国制造2025》战略的全面实施,各种智能制造设备和系统进行网络互联互通,我国我国数控加工行业也开始大力推进数控机床的网络化,数控网络与企业办公网和因特网进行了互联互通。随着智能制造行业数字化转型,网络化的数控加工系统体系结构和运行模式在企业中得到了广泛应用。智能制造代表着我国制造业高质量发展的主要方向,其工业控制系统的网络化、智能化的特点,在提高生产效率和管理效率的同时,也为恶意攻击者增加了新的攻击途径。近年来,在人工智能技术的影响下,以制造业为首的工业网络安全事件层出不穷,尤其是勒索病毒的攻击影响,使智能制造企业生产控制系统面临越来越多的安全威胁和挑战。

风险分析:

六方云根据自身的行业经验和多年的智能制造企业的深度调研,发现智能制造行业数控机床网络面临以下风险:

1、不同厂区、车间网络未做边界隔离防护

数控机床网络与办公网络进行了互联,没有任何的针对工业控制系统的入侵检测与对应的防护机制,整个工控环境也极为脆弱,一旦工厂中的一个系统感染病毒木马,可能迅速感染整个工控网络

2、数控设备及系统自身存在安全隐患

中国高端工控系统以国外设备为主,设备本身可能存在系统设计漏洞和预留后门等,企业在生产和维护过程中无法自主可控,存在预留后门的危险

3、数控协议缺乏安全保护机制使数据传输过程中导致泄密

大多数多数数控机床控制系统使用明文方式传输和管理加工代码,这样容易导致未加密的加工代码被非法获取,并通过逆向工程对加工物品进行还原,导致制造数据泄密。机床的账号口令均使用了不足8位长度的弱密码,存在被短时间内暴力破解密码从而发生数据泄露的隐患。也有些设备开放了匿名读写权限,无需任何用户名和口令即可登录并进行任何级别的文件操作(上传/下载/删除/修改)

4、数控操作终端及服务器缺乏对病毒有效的防护机制

由于工控系统管理主机多数相对独立,不与外网直接连接,缺乏包括病毒防护的在内的安全机制,导致管理主机通过USB口或者内部网络而感染计算机病毒,对移动存储介质缺少有效技术监管手段,如果感染了特定的病毒或木马后将可能在全厂范围内进行传播从而导致严重的数据泄露隐患。

5、数控设备远程运维升级隐患

数控设备及应用软件复杂,精度要求,员工自身设计和维护能力有限,需要请第三方运维人员来进行远程维护;但是对远程运维人员的权限管理防护手段不足,缺乏事后追查的有效工具,也让责任划分和威胁追踪变得更加困难。由于工业控制系统普遍缺乏网络控制机制,高权限账号往往掌握着数据库和业务系统的命脉,任何一个操作都可能导致数据的修改和泄露。

解决方案

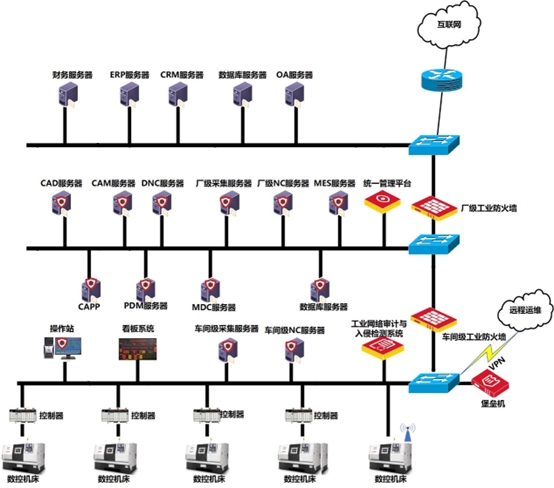

根据制造业在不同阶段的安全需求、业务特性及应用重点,六方云结合行业经验,以《GB∕T37955-2019信息安全技术 数控网络安全技术要求》和《GBT22239-2019信息安全技术网络安全等级保护基本要求》为指导,为智能制造企业数控网络构建一套覆盖全面、重点突出、节约成本、持续运行的网络安全纵深防御体系,优化访问控制策略,实现工业网络安全互联,树立起智能制造行业网络安全建设的新标杆。

数控网络区域划分与边界隔离:根据企业的业务特点和风险影响程度,从结构上划分不同的区域和层次,采取有针对性的安全防护措施,通过隔离、过滤、认证、加密等措施实现有效的边界防护,建立清晰的安全防护边界,实现有效隔离,使网络层次更加清晰。通过部署工业防火墙,对生产网工控系统进行逻辑隔离、访问控制和入侵防范;防止来自外部网络的病毒入侵到工控网络中,对工控设备造成危害;阻止网络攻击在不同区域间渗透,阻止蠕虫病毒网络间的传播感染;阻止工业病毒对MES系统、PLC利用漏洞、协议的定向攻击。

数控终端及服务器安全防护:搭建基于工控系统主机的入侵防护机制,提升主机安全防护水平,推荐采用基于白名单技术智能学习的工业主机卫士软件,防止恶意程序启动,有效防护IT网络病毒和工控病毒,如勒索病毒、“震网”病毒等;使不明控制程序的恶意启动,对终端USB口进行管控,有效提高工控网络的综合“免疫”能力。