自从国家市场监督总局标准技术司于5月13日召开等级保护2.0国家标准新闻发布会后,全国沸腾。等保咨询服务公司、安全产品和解决方案提供商摩拳擦掌,不容易呀,等了差不多2年多时间,等保2.0技术标准终于发布。各种针对等保2.0的解读铺天盖地,应接不暇。同样,六方云也在第一时间向业界宣布,六方云早做好一切准备了,就等这声炮响。

六方云作为工控安全领导厂商,理应对等保2.0工控扩展要求进行详细解读并给出切实满足工控等保2.0的解决方案。

1.等保2.0工控安全扩展要求是针对Security还是Safety

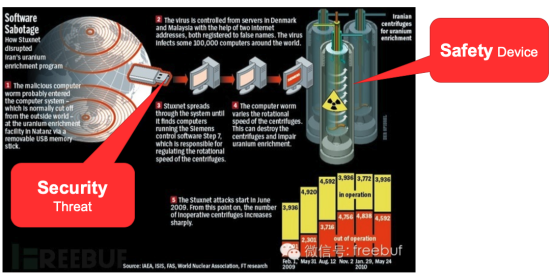

著名的震网事件发生在核电工控系统,攻击者用Security的攻击方法突破了铀浓缩离心机的Safety系统。

工业领域的安全一般分为三类,信息安全(Security)、功能安全(Functional Safety)和物理安全(Physical Safety)。传统工业控制系统安全最初多关注功能安全与物理安全,即防止工业安全相关系统或设备的功能失效,当失效或故障发生时,保证工业设备或系统仍能保持安全条件或进入到安全状态。近年来,随着工业控制系统信息化程度的不断加深,针对工业控制系统的信息安全问题不断凸显,业界对信息安全的重视程度逐步提高。

等保2.0工控扩展安全要求针对工业信息安全Security。

2.工业信息安全与传统信息安全到底有什么不同

从综合的角度看,有如下不同:

ž IT与OT人的思维模式不一样:IT人更喜欢从上向下来分析问题和解决问题,而OT人则相反,从下向上,从单点分析和解决问题出发;

ž 安全事件造成的损失影响不一样:IT安全事件造成的损失影响一般情况下还是可以承受的,而OT安全事件可能会导致生命、财产、金钱的损失,影响巨大;

ž 安全防护技术不一样:IT安全防护技术更多是发现和补漏洞,OT安全防护更多是隐藏漏洞,用虚拟补丁方式让漏洞不被利用;

ž 对安全防护产品的要求不一样:IT安全产品更多要求做到可视、可管、可控,而OT安全产品更多要求做到直接、智能、自动;

ž 市场需求认知和重视度不一样:IT安全已经发展了20年,重视和认知度都很高,OT现场普遍缺少信息安全专家、信息安全责任人或部门。

从安全防护角度看,有如下不同:

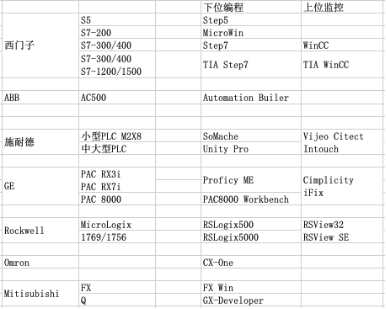

ž 保护对象不同:传统安全保护的是服务器、个人计算终端(PV、笔记本电脑、手机等等),工控安全保护的是工业控制设备(PLC、SCADA、DCS及配套上位机、工作站);

ž 行业应用的专业性差异:不同的工业场景,工控系统的应用方式区别较大,不同的工控系统、以及相同类工控系统但不同厂家设备,都有较大的差别,同样是油气场景,炼化是DCS、管道是SCADA、销售终端是PLC,都不一样;比如同样是PLC,西门子、施耐德、GE的协议就不一样,DCS也类似;

ž 工业协议的不同:工业协议大部分是私有协议,如西门子的S7、GE的SRTP等等,都需要深度识别并适配,需要对工业场景和工业协议有深度的理解;

ž 产生问题造成的后果的不同:传统安全一旦出问题,造成的后果是信息丢失或损坏、个人资产被转移、通讯不畅等等,而工控系统则不同,由于工控系统广泛应用于国计民生的各个方面,如城市供电供水供气、交通控制、楼宇自动控制、生产制造,一旦出问题,轻则生产停滞造成巨大经济损失,重则城市生活限于瘫痪、甚至危及生命,后果非常严重;

ž 操作的对象不同:传统安全设备的操作对象是IT管理人员,大部分具有较好的TCP/IP系统的策略配置能力,可以配置较复杂安全规则,而公开安全的操作人员是工业自动化操作人员,不熟悉IT操作,所以工控安全设备的操作界面要非常简单才行;

ž 工作环境的不同:传统IT安全设备一般安装在机房里,恒温恒湿,工控系统则很可能安装在工业现场,会有高温、低温、灰尘等情况,所以要求工控安全设备都是宽温(-40度到80度)、全封闭机箱。

3.等保2.0技术标准定义的工业控制系统ICS包括IT层吗

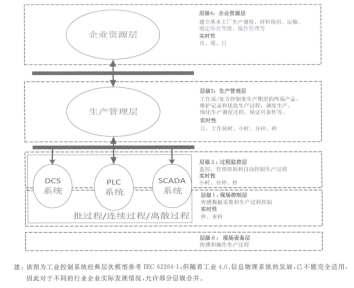

工控扩展要求参照IEC 62443-1,将工业控制系统ICS分为四层,其中包括工业企业资源层,而企业资源层属于纯IT系统,所以等保2.0技术表定义的工业控制系统不仅包括OT层,也包括IT层。

4. 等保2.0工控安全扩展标准为什么不以DCS、PLC、SCADA为单元来制定级别要求

工控扩展要求参照IEC 62443设计,按照4层结构来制定等级保护的每个级别的技术要求。

工业领域,DCS、PLC、SCADA是最常见的业务场景,按照等保的设计思想,等保对象以业务为单元,是不是以这三个业务场景来分别制定等级保护要求更合理呢?其实不然,因为:

ž 三者都有过程监控层和现场控制层,而每层的安全技术要求都有相似性

ž 工控系统不仅不只是这三种场景,还有生产管理层和企业资源层

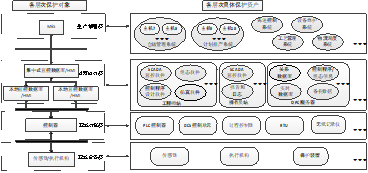

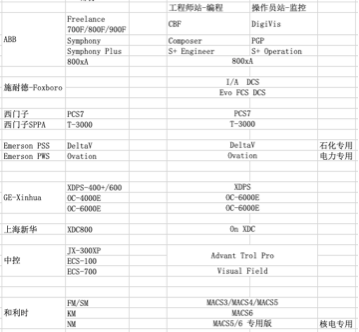

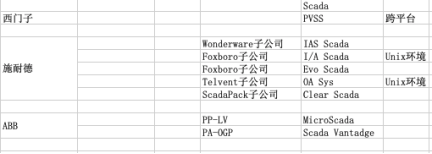

5.过程监控层+现场控制层的实例搭配

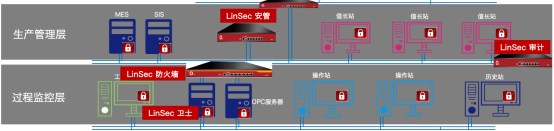

工控扩展要求参照IEC 62443设计,定义的过程监控层与现场控制层具有高度抽象性,六方云基于深厚的工控安全积累,整理出PLC、DCS、SCADA场景下的具体实例:

1)PLC场景

2)DCS场景

3)SCADA场景

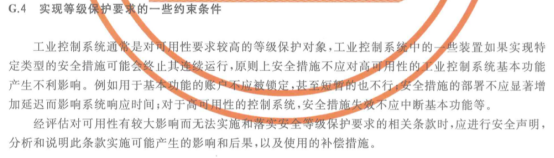

6. 等保2.0工控安全扩展标准中的约束要求在解决方案上有哪些具体体现

工控安全扩展标准给出了约束要求:

对应到产品和解决方案,其具体要求分解如下:

1)安全措施不应该对生产产生不利影响

• 惩罚措施:比如账号锁定、IP锁定等

• 立即阻断:进程阻止、包过滤、通信干扰、中断会话、中断通信等

• 日志记录:影响安全措施本身性能、挤压工业生产存储等

• 事件告警:频繁告警、误报等

2)安全措施不应显著增加延迟

• 报文延迟:基本要与工业以太网时延相当~100us

• 通信抖动:~1us

3)安全措施失效不应中断控制系统基本功能

• 硬件BYPASS:~30us,HMI与PLC之间

• 流量镜像、进程HOOK、API监测

7.工控等级保护对象界定标准与原则

《网络安全等级保护定级指南》 GB/T22240 正在修订,未正式发布,六方云提供如下参考思路:

• 以工业控制业务为单元确定等级保护对象;

• 一般不建议将工控系统的0~4层的某层确定为等级保护对象;

• 建议将某控制业务划为成跨层的大的安全区域,在安全区域内部还可以划分子区域;

• 根据工业控制系统中业务的重要性、实时性、业务的关联性、对现场受控设备的影响程度以及功能范围、资产属性等,形成不同的安全防护区域。

8.工业领域哪些属于关键信息基础设施

• 工控领域涉及到关键信息基础设施的都必须是三级

• 工业领域哪些属于关键信息基础设施:能源、交通、水利、环保、电力、国防、大型装备、化工、食品、药品

• 关键基础设施与关键信息基础设施有区别吗?

• 如何认定关键信息基础设施?

• 关键领域-关键业务-支撑关键业务所需资源

• 关键领域由政府主导

• 关键业务和所需资源的识别认定一般遵守”基于后果“的识别标准。

• 美国识别认定标准:死亡、经济损失、大规模撤离、国家安全影响

• 欧盟:影响范围、影响程度、影响时间、服务可替代性

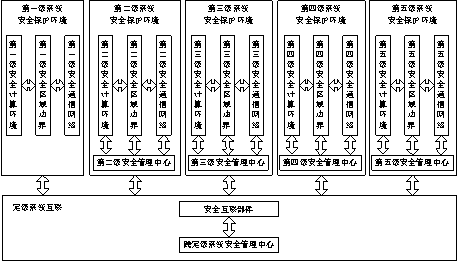

9.工控系统等级保护建设目标是什么

以实现可信、可控、可管的系统安全互联、区域边界安全防护和计算环境安全。

10.等保2.0工控安全扩展标准认为工控系统的特点是什么

• 总线协议复杂多样

• 实时性要求强

• 节点计算资源有限

• 设备可靠性要求高

• 故障恢复时间短

• 安全机制不能影响实时性

11.工控安全建设或整改技术要求有什么特点

• 企业资源层全部采用通用标准;

• 安全管理中心,工控0~3层都没有特殊要求;

• 生产管理层和过程监控层:网络通信和区域边界需要扩展要求;

• 现场控制层和现场设备层:安全物理环境、安全通信网络、安全区域边界、安全计算环境,没有安全管理中心。

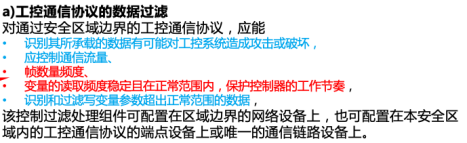

12.三级工控安全区域边界要求使得仅仅采用白名单解析技术难以满足

三级工控安全区域技术要求有如下内容:

依靠解析工控协议流量,提取功能码,形成操作指令白名单,是无法做到“应控制通信流量、帧数量频度、变量的读取频度稳定且在正常范围内,保护控制器的工作节奏”。

13.三级工控安全网络通信要求可能难以落地

三级工控安全网络通信技术要求有如下内容:

在工控系统内部的网络通信要加密?我们知道在之前建设的工控系统内部网络通信都没有加密,工控协议也没有安全设计,如果要按照三级要求,无非两种方法:一种是改造工控系统内部的工业主机、工控网络交换机、工控设备,一种是在这些设备或系统之前加装加密设施。前一种方法,已经建设的工控系统难以实施,新建的还有可能,但成本会大幅度攀升;后一种同样面临成本大幅度增加的现实困难。

要求工控系统内部的通信节点要采用可信计算技术?工控系统的通信节点同样包括工业主机、工业交换机、工业控制设备,甚至工业现场设备,都要支持可信根,岂不是所有节点都得更换?

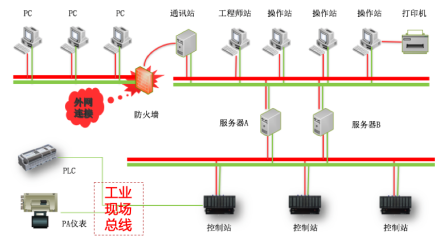

14.三种工控网络结构如何满足等保2.0工控安全扩展要求

工控网络结构大致分为下面三类:

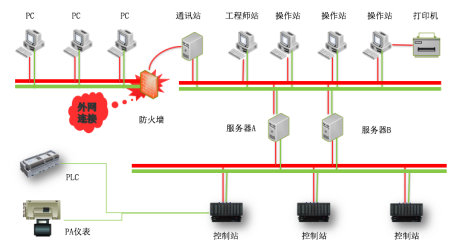

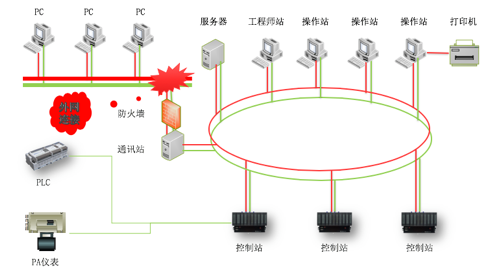

1)主从C/S网络结构,服务器A和B先从控制站获取数据并存储,其他主机从服务器A和B获取数据,不能直接从控制站通信。

采用此网络结构的厂商有:霍尼韦尔TPS系列、EPKS系列、施耐德INTOUCH系列(SCADA)、ABB 800XA DCS系统、西门子PCS 7等。

2)对等网络结构,所有工业主机直接与控制站通信获取数据,无需通过中间服务器中转,是当前主流网络结构。

环形网络结构,控制系统环网通设置交换机来实现的。以西门子PCS7控制环网为例,它有两种实现冗余环网的方法,即HSR(调整冗余环)和MRP(介质冗余协议),前者是西门子专有协议;后者为通用协议,符合IEC61158。

环网会造成网络风暴,造成网络瘫痪的吗?那为什么还要用环网呢?

采用环网的好处:一个环网圆周上任何一点的数据都有两个方向,若该点处光缆断掉的话,都会自动从另一个方向继续进行数据传输

网络风暴的问题由工业交换机来处理:环形网络中,一般会有一个交换机充当冗余管理器,正常时,通过堵塞冗余管理交接机的其中一个环形网络端口,使整个环形网络架构变成一个线型网络。当检测到网络中出现断点或故障,冗余管理交换机会将堵塞的环型端口打开,从另一个方向重新构成一个线型网络继续通讯。

15.等保2.0工控安全扩展标准提供什么方案解决来自企业资源层对生产层的安全威胁?

工控安全扩展标准专门制定了定级系统互联安全技术要求:

明确“应通过通信网络交换网关”,国内一般采用网闸。

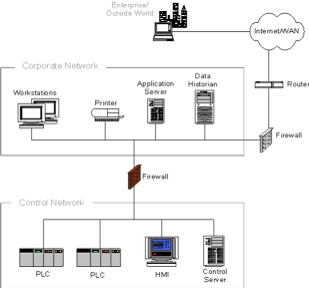

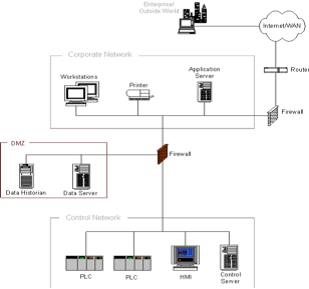

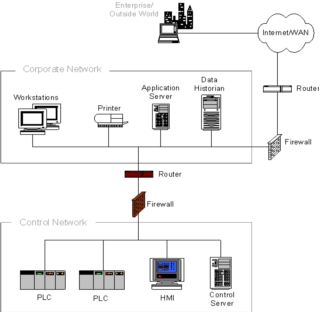

美国NIST针对此,提供了三种解决方案可以参考:

1)防火墙隔离

2)设置安全缓冲区DMZ区

3)网段路由隔离

16.生产管理层和过程监控层为什么需要工控安全扩展要求

• 生产管理层面与过程监控层之间存在OPC区域边界、网络通信

• 过程监控层与过程控制层之间存在工控协议网络通信

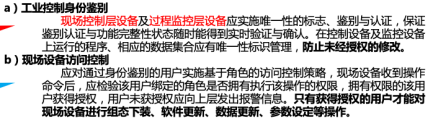

17.如何防范来自现场层的设备伪装或欺骗攻击

工控安全计算环境有如下要求:

此要求一般采用NAC和IAM类的产品来满足,但工业现场当前还大量采用非以太网的工业现场总线通信,则意味着NAC和IAM产品要能够支持来自现场总线的数据输入。

• 按应用场合不同,总线可分为

–芯片总线

–系统总线

–设备总线

–局部总线

• 按数据传输形式不同,总线可分为

–串行总线

–并行总线

• 按照传送数据的通信宽度分类:

–位总线(bit):传感器总线(sensor bus),如AS-i

–字节总线(byte):设备总线(device bus),如Device Net

–数据流或模块总线(block):现场总线(fieldbus),如Ff

• 按照应用的行业分类:

–过程控制(连续生产过程)用现场总线,如FF H1,Profibus PA

–离散控制用现场总线,如Profibus DP, Device Net

–楼宇自动化用现场总线,如 Lon Works

–车辆制造业用现场总线,如CAN

–农业及养殖业用现场总线:如P-Net

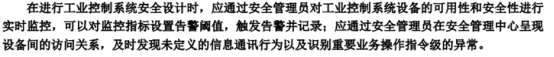

18.等保2.0工控安全扩展标准明确需要工业态势感知

工控安全管理中心要求:

意味着工控安全管理中心需要设备管理、资产画像、实时监控、威胁检测、安全告警等功能,这恰恰是安全态势感知平台的核心功能。