2026年3月,全球半导体测试提供商Trio-Tech International(本文简称简称“Trio-Tech”)遭遇了一起典型的双重勒索攻击。这起事件始于其新加坡子公司网络被入侵,经历了从“影响有限”到“数据泄露”的戏剧性升级,最终迫使公司向美国证券交易委员会(SEC)修正声明,承认其可能构成重大网络安全事件。此次事件再次凸显了半导体供应链中中小型企业面临的严峻安全挑战。

Trio-Tech International是一家总部位于加利福尼亚州范奈斯(Van Nuys)的半导体服务公司,成立于1958年,在半导体行业拥有超过60年的历史。该公司专注于芯片制造的后端解决方案,提供半导体可靠性测试、老化测试(Burn-in)以及分销服务,确保电子组件在实际使用中不会发生故障。公司的业务版图覆盖全球,在美国、新加坡、马来西亚、泰国和中国均设有分支机构。其客户群体广泛,涵盖汽车电子、工业电子、计算与数据存储、消费电子及通信市场等多个关键领域。根据财务数据,Trio-Tech去年报告营收超过3600万美元,其中高达94%的客户位于亚洲,公司在全球拥有约600名员工,大部分分布在亚洲地区。从市值来看,这是一家规模约3000万美元的小型股公司,在半导体巨头林立的行业中属于供应链关键环节的“小巨人。

根据Trio-Tech向美国证券交易委员会提交的8-K文件,这起安全事件的起点是2026年3月11日。当天,公司在新加坡子公司的网络中检测到了勒索软件的攻击活动,攻击导致公司网络内的“某些文件”被加密。本文针对总部位于加利福尼亚的半导体测试服务企业 Trio-Tech International 及其新加坡子公司遭受 Gunra 勒索软件攻击事件进行深度分析。事件经历了从“非重大影响”到“重大数据泄露”的定性逆转,凸显了高科技制造业在跨国供应链防御中的脆弱性。六方云通过破坏影响、时间轴线、攻击者TTPs及画像四个维度进行拆解,旨在为半导体及关键制造业抵御此类产业化勒索攻击提供参考。一、事件破坏影响

本次事件针对的是 Trio-Tech 位于新加坡的核心生产子公司,这不仅是集团在亚太地区的业务枢纽,也是其全球半导体后端解决方案(制造、测试与分销)的关键节点。

1.1 数据泄露触发“重大事件”定性

攻击者不仅加密了子公司网络上的部分文件,更实施了大规模数据外传。尽管公司最初认为损失可控,但随着 Gunra 勒索组织在暗网泄露站发布窃取的数据,Trio-Tech 随后向美国证监会(SEC)提交了 8-K 报告,正式将此定性为“重大安全事件。

1.2 生产运营的脆弱性

1.3 品牌声誉与法律合规压力

公司在初期风险评估上“轻敌”出现偏差,导致后期评估“反转”,这种处置逻辑引起了投资者和监管机构的关注,且由于受影响数据涉及多国个人信息,公司面临新加坡个人数据保护法(PDPA)及美国 SEC 监管的双重审查。

本时间轴线基于 Trio-Tech 向美国证券交易委员会(SEC)提交的 8-K 公告、新加坡子公司官方动态及第三方网络安全机构监测数据梳理,核心时间节点如下:

2.1 攻击发生与初步检测(2026年3月11日,周三)

Trio-Tech 位于新加坡的子公司首次在其内网环境中检测到勒索软件活动。攻击者开始对服务器中的“特定文件”实施加密。

2.2 应急响应与初步定性(2026年3月11日 - 3月17日)

紧急处置: 该子公司立即启动应急响应协议,主动将受影响网络切断离线(Pull the plug),以阻止加密扩散。

专业介入: 公司聘请第三方网络安全专家进行取证调查,并通报新加坡执法部门及网络安全局。

-

管理层判定: 经过初步评估,Trio-Tech 管理层当时认为该事件并未对集团整体财务状况或核心业务运营造成“实质性”影响。

2.3 危机升级与定性反转(2026年3月18日,周三)

2.4 监管披露与公众通报(2026年3月20日,周五)

Trio-Tech 向美国 SEC 提交正式的 8-K 披露文件,首次向全球投资者公开此次攻击的详细路径、当前状态以及“非实质性”转“实质性”的判定过程。

2.5 攻击者宣称负责与深度调查(2026年3月23日及之后)

Gunra 勒索软件团伙在本次攻击中运用的 TTPs 展现了其针对高科技制造业的精准狩猎特征。按战术、技术、程序三个维度拆解如下:

3.1 战术层面

3.1.1 激进型双重勒索与极限施压战术

采用“数据窃取+系统加密+5天通牒”复合策略。该团伙在加密 Trio-Tech 系统的同时,设定了 120 小时的极短赎金支付窗口,并迅速通过暗网泄露核心文件照片来实施“信誉处决”,迫使企业在短期内做出支付决定。

3.1.2 供应链弱点利用与纵向渗透战术

瞄准跨国企业“总部强、分支弱”的安全差值。通过攻击作为全球半导体测试枢纽的新加坡分公司,攻击者不仅获得了极具经济价值的知识产权,还以此为筹码反向要挟加州总部,展现了其对全球供应链节点的高度识别能力。

3.2 技术层面

3.2.1 高效混合加密与防御阻断技术

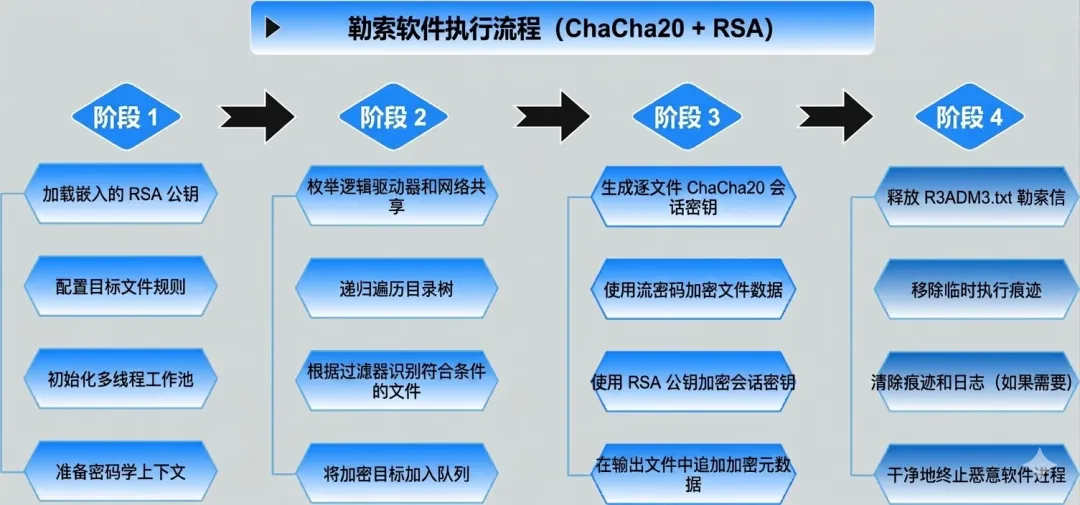

采用 ChaCha20对称算法与RSA-4096非对称算法的组合,确保对大型半导体设计文件的极速锁死。同时利用 WMI 接口调用 shadowcopy delete 指令自动化删除卷影副本,彻底切断了受害者的本地逻辑恢复路径。

3.2.2 跨平台适配与隐蔽外传技术

利用其在 2026 年初升级的 Linux 变体,Gunra 能够同时渗透 Windows 办公网与基于 Linux 的生产测试环境。同时利用加密代理建立隐蔽通道,避开了常规流量检测系统对 1TB 数据外传的监测。

3.3 程序层面

3.3.1 预攻击阶段的静默侦察程序

在触发加密前,攻击者在内网潜伏数日,精准识别高价值数据仓库和管理人员凭证。这种“先侦察、后爆发”的程序,确保了后续勒索能精准击中企业的财务和信誉痛点。

3.3.2 自动化投放与快速宣示程序

利用非工作时间执行定制化脚本,实现多节点同步加密。一旦企业公开声明试图淡化损失,Gunra 立即启动预设的泄露程序进行舆论反击,以高效率缩短勒索周期。

本次事件中的攻击者Gunra组织 ,是一个在 2025 年快速崛起、并在 2026 年初实现“产业化升级”的高度专业化的网络犯罪集团。在2026 年1月,Gunra组织正式上线了全功能加盟面板,通过“分成制”招募专业黑客,实现攻击行为的规模化与产业化。基于对该组织技术逆向、暗网情报及实战行为的分析,可以得到其攻击者画像:

4.1 组织属性:技术驱动型勒索软件即服务(RaaS)运营主体

该团伙首次活跃于 2025 年 4 月,其核心引擎被安全专家(如 Intertec Systems)识别出大量借鉴了泄露的 Conti 源代码,具备极高的起点。2026 年 1 月,Gunra 正式通过暗网论坛发布全功能“加盟计划(Affiliate Program)”,其自主研发的 AI 辅助管理面板(Extortion Bots)允许下游关联者实现自动化渗透与攻击参数自定义。这种“总部研发-下游执行”的分成模式,使其在不到一年内完成了从区域性组织向全球化犯罪网络的蜕变。

4.2 成员特征:具备深厚底层开发与对抗能力的复合型群体

团伙成员展现出极强的跨平台工程能力,能够熟练操控 C/C++(Windows 平台)与 Go/ELF(Linux 平台)变体,实现对异构办公和生产环境的同步打击。其核心技术人员具备深厚的反取证素养,擅长利用 MurmurHash2 算法进行 API 字符串的动态混淆解析,并集成 IsDebuggerPresent 等多重沙箱检测接口。其暗网门户支持多语言交互,成员分布疑似跨越东欧与中亚,展现出极高的全球化运营效率和技术敏感度。

4.3 攻击范围:精准狩猎全球关键基础设施与高价值工业资产

攻击目标覆盖全球 20 多个国家,重点聚焦半导体、能源、医疗、金融及精密制造等行业。该组织不仅成功入侵了阿联酋迪拜美利坚医院(AHD)、韩国三和电容(Samwha)、韩国华天机床(Hwacheon)以及加州半导体服务商 Trio-Tech 等行业巨头,还多次针对哥伦比亚军事刑事司法系统、韩国首尔保证保险(SGI)等政府和金融命脉发动精准打击。Gunra始终将具有高停机成本和核心知识产权的“高价值目标”作为首选猎物,并擅长利用跨国企业“总部强、分支弱”的地域安全差值,在亚太生产枢纽(新加坡、日本、韩国)寻找突破口。

4.4 行为特征:极速加密与“五天通牒”心理战

Gunra组织将“极速破坏”作为勒索成功的核心筹码,支持最高 100 线程并发的“部分加密(Ratio Encryption)”模式。采用 ChaCha20(或其变体 ChaCha8)搭配 RSA-4096的顶级加密方案,在 2026 年的算力背景下依然确保了极高的抗破解强度。其程序在执行阶段会通过 WMI 命令(如 shadowcopy delete)暴力摧毁所有本地副本,并清理系统备份路径。在针对 Trio-Tech 的大容量测试数据库时,Gunra组织仅加密文件头部或关键比例,就在最短时间内造成数据不可用。同时,其以“言出必行”的信誉摧毁手段著称,标志性的 5 天(120 小时) 赎金支付通牒是其经典的心理战术和威胁手段,若受害者在公开声明中试图淡化损失,Gunra组织会立即释放护照、未公开财报等极具杀伤力的数据作为报复,以维持其勒索威慑力。

4.5 资金特征:加密货币交易与丝滑的洗钱链路

Gunra组织所有赎金交易均通过高度混淆的加密货币渠道进行,结合其成熟的洗钱链路,从而实现对执法部门金融监管的有效规避,确保其非法利润的快速流转。