2020年8月30日,为深入落实工业互联网创新发展战略,推动工业互联网加快发展,强化产业推广及生态建设,持续提升我国工业互联网的影响力,特在云端举办2020工业互联网大会。本次大会由工业和信息化部、北京市人民政府主办,中国信息通信研究院、北京市经济和信息化局、北京市通信管理局、工业互联网产业联盟承办。

本次大会以“赋能、融通、创新,为新工业革命筑基”为主题,希望各方共同探讨工业互联网新技术、新应用、新模式、新业态,助力产业数字化转型和实体经济高质量发展。

在工业互联网安全论坛上,工业互联网产业联盟安全组副主席、北京六方云信息技术有限公司总裁李江力代表工业互联网产业联盟安全组正式发布了《2019中国工业互联网安全态势报告》,报告从工业互联网安全的产业政策、标准体系、安全技术、产业规模、多种安全风险(包括5G网络安全风险)进行了统计和分析,并结合安全事件、重大漏洞给出了参考解决方案,最后对工业互联网安全进行了展望。

中国工业互联网安全概述

![2019工业互联网安全态势报告-v3c(ppt版)-复制[3].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[3].jpg](https://6cloudtech.com/upload/default/20200902/11bcf3d7ff6bcf4be98d2f4871051765.jpg)

在标准方面,2019年1月,工信部、国标委联合发布了《工业互联网综合标准化体系建设指南》,在安全标准方面,工业互联网产业联盟发布了《工业互联网安全防护总体要求》《工业互联网平台安全防护要求》等2项标准,并立项相关国标、行标共17项,同时,安标委也发布了多项涉及工业安全的相关标准。

2019年7月工信部、能源局、发改委、教育部等10个部委一起印发的《加强工业互联网安全的指导意见》,从政府监管、工业互联网企业自身、安全厂商、以及产业推动等不同方面阐述了对加强工业互联网安全的支持政策,吹响了发展工业互联网安全的号角。

除了中国之外,美国及美国工业互联网联盟(IIC)也发布了多项政策,例如《工业互联网安全成熟度模型》《物联网设备安全法案》等,其他国家也发布了相关安全政策。

中国工业互联网威胁统计

2019年,我们的工业互联网安全存在哪些问题呢?李江力表示,从国家两大漏洞库CNVD和CNNVD的统计可以看到,互联网漏洞每年的增长趋势非常明显,2019年的漏洞总数在17000个以上,漏洞产生的主要原因是缓冲区溢出、跨站脚本、输入验证等。

在主机端安全方面,我们发现2019年主机受病毒感染的次数仍然非常多,目前主机遭受病毒感染最高的省份是广东、北京、山东、浙江、江苏、四川,这些都是我国GDP排名比较靠前的省份。在8个常见的主机漏洞中CVE-2017-0147和CVE-2019-1181/1182很容易被勒索病毒利用。

![2019工业互联网安全态势报告-v3c(ppt版)-复制[10].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[10].jpg](https://6cloudtech.com/upload/default/20200902/8e91cb264e16301bda01a7ab1b3b3f40.jpg)

2018、2019年勒索软件感染统计,大部分地域的勒索病毒感染次数呈大幅下降趋势,但少数区域(如北京)的感染次数还是有所上升,说明我们对主机安全问题还是不能掉以轻心,仍需防范勒索病毒的攻击。

李江力强调“工业互联网里最重要的接入设备是工业控制系统,统计显示,2019年有9个省市在公网上暴露的工控系统超过1000台,部分地区接近万台,排名前三的是广东、江苏和福建,其次是台湾、香港、浙江、山东、上海和北京,2019年,工业控制系统的漏洞数量持续增长,达到了508个,增长趋势非常明显”。

![2019工业互联网安全态势报告-v3c(ppt版)-复制[12].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[12].jpg](https://6cloudtech.com/upload/default/20200902/0b31d97ed5de4e09cbbd3fe5f181fa2a.jpg)

2019年工控系统新增漏洞最多的厂商依次是西门子、施耐德、研华、ABB、MZ、艾默生等,其中受影响最大的行业分别是制造业、能源、水务、商业设施、石油等,2019年18个与工业控制系统相关的漏洞中,vxWorks是值得特别关注的。

![2019工业互联网安全态势报告-v3c(ppt版)-复制[14].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[14].jpg](https://6cloudtech.com/upload/default/20200902/96e2884e35307da28cd7416ed9a307b0.jpg)

以上为工业控制系统漏洞类型及危险等级统计,可以看出,其中高危漏洞所占比例高达95%。

在工业互联网上,物联网设备也是一种常见的接入设备,从统计可以看出,北京、广东、上海、浙江、江苏等省市仍然是物联网设备暴露最多的地区,造成物联网设备漏洞产生的原因有很多,如硬件设计缺陷、操作系统漏洞、软件漏洞、调试接口未保护、设备未认证、数据未加密等。

工业互联网的三大要素:网络是基础、平台是核心、安全是保障,工业互联网标识解析体系是工业互联网网络体系的重要组成部分,由于系统采用了互联网DNS技术原型进行设计,同样面临着来自于互联网的各类安全威胁,其次,由于标识解析系统的数据量和复杂性远超过当前的互联网体系,因此将带来更多的安全挑战。

![2019工业互联网安全态势报告-v3c(ppt版)-复制[16].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[16].jpg](https://6cloudtech.com/upload/default/20200902/2658a7f49aa8380244370ccdd77889be.jpg)

工业互联网标识解析系统的安全风险主要包括:架构安全风险(如节点可用性、节点协同风险、关键节点的关联性等)、数据安全风险(数据窃取、数据篡改、隐私泄露等)、运营安全风险(访问控制、业务连续性等)、以及身份安全风险(身份认证、越权访问等)。

另一种对工业互联网网络的基础支撑是5G,5G具有超大带宽、海量数据、超低时延等的特点,非常适合于工业互联网应用,5G在安全性上,相比4G有很大的提高,例如5G可以提供更全面的数据安全防护、具备更丰富的认证机制、对用户隐私的保护更严密,以及对网络间信息的保护更灵活。

![2019工业互联网安全态势报告-v3c(ppt版)-复制[18].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[18].jpg](https://6cloudtech.com/upload/default/20200902/a59d924ff8e3aa5802d8486b5d3af8b4.jpg)

但是5G网络仍然有安全风险,需要我们重视,比如,5G高带宽应用场景可能会引入内容安全风险,比如数据泄露、数据窃取等风险,5G的高可靠低时延应用可能会引入DDoS网络攻击风险,5G的大连接物联网应用可能会引入虚假终端风险、进而导致海量终端被控导致的网络僵尸攻击等。

5G网络切片是一种非常先进的技术,但是切片是一个复杂的系统,复杂系统的每个组成部件的安全问题都会影响到整个系统的安全,用户设备和切片、切片之间的认证交互机制、处理逻辑及运维操作等都可能产生安全漏洞。

此外,5G的边缘计算的MEC安全问题,边缘计算的本地业务处理特性,攻击者可能通过边缘计算平台或应用攻击核心网,造成敏感数据泄露、DDoS攻击等。

从2019年开始,我们对国内头部的十多家工业互联网平台的安全防护体系进行了调研,对于接入设备来说,有80%以上的平台都使用了身份认证和设备认证手段,但通信加密和审计技术仅占70%,对平台本身来说,100%采用了抗DDoS技术,其次是访问控制等技术,但协议分析和深度解析技术只有不到45%,对于PaaS层来说,大部分都设计了身份认证接口API,存储加密API,但安全审计接口不足60%,所有平台都有统一的管理系统,但有可视化安全运维(态势感知)系统的不足55%,可见,工业互联网平台的安全能力仍需要提高。

以上安全威胁分析结果表明,2019年工业互联网的安全问题主要是:

1、工业主机安全问题仍然需要重视,部分区域被勒索病毒感染反而有所上升;

2、工业设备安全性需要提升(如工控系统、物联网设备等),加强针对工业设备漏洞的防护;

3、工业互联网平台的安全能力参差不齐,尽管《工业互联网平台安全防护要求》相关标准已经出台,但大部分工业互联网平台企业的安全建设还处于起步阶段,没有形成纵深、完整的安全保障体系;

4、工业互联网的新技术应用,如标识解析系统、5G等,目前还没有发现安全问题,随着应用规模的不断扩大,安全风险也值得关注。

中国工业互联网安全事件分析

![2019工业互联网安全态势报告-v3c(ppt版)-复制[21].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[21].jpg](https://6cloudtech.com/upload/default/20200902/5de32c4b0082e9b73d8c2e4bacfe1f26.jpg)

所有的互联网漏洞,都可以被用来攻击工业企业,以上就是一个典型的工业安全案例,这是一家大型的央企被钓鱼攻击,我们看到的这个文档是利用了CVE-2017-11882漏洞进行的钓鱼攻击,该漏洞影响office2003到2016的所有版本,在这次攻击中,文档执行被释放到%temp%路径下的JS脚本,脚本文件拷贝恶意的PROPSYS.dll,以及加密后的恶意程序等一系列操作。

我们这里要重点介绍一个重大漏洞:URGENT/11,这是vxWorks操作系统新发现的11个漏洞的集合,几乎所有的大型工控厂商都使用vxworks操作系统,因此这个漏洞基本上影响了所有的工控系统,包括西门子、ABB、艾默生、罗克韦尔、三菱等。 URGENT/11被攻击会造成很严重影响,攻击者可以利用漏洞来接管用户的设备,甚至可以绕过防火墙和NAT等安全设备,向内网渗透,造成严重的后果。未来几年里,URGENT/11的危害需要我们每一位安全从业者在今后的岁月中加以关注。

中国工业互联网安全案例

![2019工业互联网安全态势报告-v3c(ppt版)-复制[23].jpg 2019工业互联网安全态势报告-v3c(ppt版)-复制[23].jpg](https://6cloudtech.com/upload/default/20200902/a1e82815f0b718ae649192f7d291078e.jpg)

这是一个工业互联网企业安全的典型案例:一个家电制造企业在关键位置部署工业安全监测系统,在集团总部部署工业安全监测控制平台(ISDC),将各厂区的监测结果实时上报集团总部,实现了智能工厂内网IT和OT流量的一体化同时监测。

还有一个工业互联网平台的安全防护案例,从接入层、到平台的IaaS层、PaaS层、SaaS层都做了安全防护,最后使用了统一的安全运营管理中心对整个平台进行安全配置、安全审计、态势感知和应急响应。

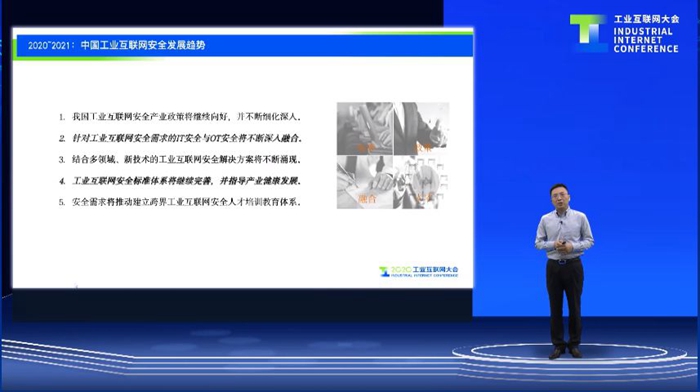

中国工业互联网安全展望

2019年工业互联网安全发展飞快,经过讨论和总结,工业互联网产业联盟认为,未来我国工业互联网安全将呈现以下趋势:

1、我国工业互联网安全产业政策将继续向好的方向发展,并不断深化;

2、针对工业互联网安全需求的IT安全与OT安全将不断深入融合;

3、结合多领域、新技术的工业互联网安全解决方案将会不断涌现;

4、工业互联网安全标准体系将继续完善,并指导产业健康发展;

5、安全需求将推动建立跨界工业互联网安全人才培训和教育体系的建立。

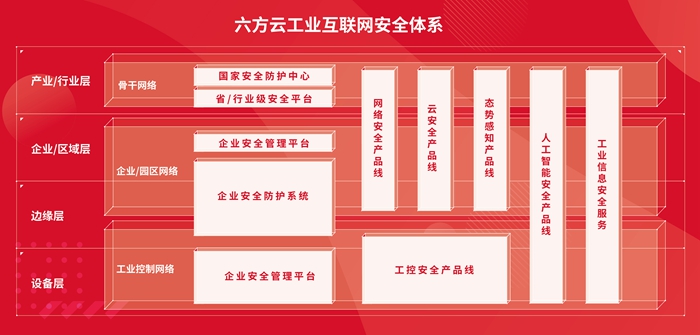

为保障中国工业互联网产业的健康发展,中国工业互联网安全技术与能力将不断提高,并以国家战略为指导,落实企业主体责任、政府监管责任,积极引导各方参与,形成工作合力,加快建设责任清晰、制度健全、技术先进的工业互联网安全保障体系。六方云现已对外发布工业互联网安全体系,为企业安全保障做好了准备。

未来,六方云将继续深耕技术研发,为客户提供有竞争力、安全可信赖的产品、解决方案与服务,并与业界同行携手构建物联网安全、工业互联网安全新生态。